امنیت اطلاعات و مولفه های سازمانی

مقدمه

امروزه کسب و کار ها و سازمان ها در کنار یکدیگر و با مشارکت بین بخش های مختلف تامین کنندگان، مشتریان، توزیع کنندگان، رقبا و … به رشد و شکوفایی می رسند و این در حالی است که برای نیل به موفقیت نیاز است که اشتراک اطلاعاتی همراه با امنیت لازم بوجود آید. امنیت اطلاعات و مولفه های سازمانی به شما کمک میکند تا ضمن مشارکت با شرکت ها و سازمانهای دیگر در زمینه اطلاعات، بتوانید امنیت اطلاعات خود را نیز حفظ کنید.

اطلاعات گاهی بین شرکت ها و سازمان ها به اشتراک گذاشته می شود مثلا در یک زنجیره تامین که ممکن است به صورت جهانی باشد اطلاعات بنگاه ها، موسسات و شرکت های مختلفی در این بین به اشتراک گذاشته می شود حتی داخل یک سازمان بین بخش ها و شعبه های مختلف و سایر ادارات این اشتراک گذاری صورت می گیرد اما نکته مهم این است که در کنار این به اشتراک گذاری، امنیت اطلاعات نیز باید فراهم باشد.

در حال حاضر خدمات مختلفی به منظور توسعه کسب و کارها از جمله خدمات ابری به سرعت در حال گسترش است و به علت سادگی در استفاده و هزینه پایین به شدت فراگیر شده است از این رو سازمان ها نیاز دارند تا در ضمن ایجاد بستری کاربردی، سریع و آسان در حفظ امنیت و نگهداری اطلاعات تلاش کنند.

اصول بنیادی یک کسب و کار شامل “افراد”(People)، “فرآیند”(Process) و “فناوری”(Technology) است. توجه به این سه اصل موجب موفقیت یک سازمان در ابعاد مختلف می شود. یک تفکر غلط در امنیت اطلاعات این است که فکر کنیم فناوری و استفاده از تجهیزات و نرم افزارها می تواند به تنهایی از تهدیدات و آسیب پذیری ها جلوگیری نماید.

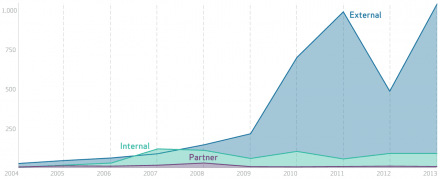

گاه اتفاق می افتد با داشتن ابزارهای امنیتی قوی، اطلاعات حساس یک سازمان افشا شده است که ممکن است ناشی از نبود یک سیاست گذاری درست یا سهل انگاری کاربران باشد. چرا که حملات و تهدیدات فقط از یک زاویه آسیب وارد نمی کند و از زوایای مختلف داخلی، خارجی و حتی شرکا نیز این تهدیدات برای سازمان متصور است. براساس گزارش منتشره از Verizon در سال 2014 رخنه و نقض امنیتی ناشی از عوامل خارجی در چند سال اخیر به شدت افزایش یافته است. در نمودار زیر تعداد رخنه های امنیتی ناشی از تهدیدات خارجی، داخلی و شرکا از سال 2004 تا 2013 نشان داده شده است.

همچنین در این گزارش به این نکته اشاره شده است که 92% از حملات و تهدیدات سال های اخیر در 9 الگو زیر دسته بندی می شود:

- نفوذ و دستکاری در POSها

- حملات به برنامه های تحت وب

- سواستفاده کاربران و کارکنان داخلی

- سرقت و گم شدن تجهیزات

- خطاهای گوناگون (عدم تحویل کالا-خطای فیشینگ-خطای دسترسی- تنظیمات غلط و…)

- بدافزار

- اسکیمرهای کارت های اعتباری

- انکار سرویس (DOS)

- جاسوسی سایبری

همانطور که مشاهده می شود تهدیدات بسیار متنوع و از حوزه های مختلف کاربران فناوری اطلاعات و سازمان ها را تحت تاثیر قرار می دهد. به هر حال برای ایجاد یک امنیت پایدار نیاز است که سه اصل افراد، فرآیند و فناوری به درستی شناخته شده و با قرار گرفتن در کنار یکدیگر مورد استفاده قرار گیرد. در اینجا به بررسی مثلث طلایی افراد، فرآیند و فناوری می پردازیم:

افراد

برای موفقیت بیشتر در امنیت سازمان، این مولفه باید به عنوان نخستین عامل مورد توجه قرار گیرد. افراد در سازمان ها دارای نقش ها و جایگاه های مختلفی هستند.

- راهبر سامانه ها و تجهیزات که وظیفه مدیریت و کنترل مجوزهای دسترسی و پذیرش ریسک های امنیتی ناشی از دسترسی ها و سایر کنترل های امنیتی را برعهده دارد. این افراد متخصصین و خبرگان این حوزه هستند.

- مدیران سازمانی و تصمیم گیرندگان که پاسخگوی فرآیندهای کسب و کار و همچنین نظارت بر اقدامات امنیتی و کنترلی در سازمان است.

- کاربران عادی که نقش بهره برداری از سامانه ها را به عهده دارند.

افزایش کنترل و نظارت های امنیتی برای افراد سازمانی متناسب با جایگاه شغلی، همچنین آموزش های عمومی و تخصصی و توجیه هر دسته از کارکنان ضروری است. کاربر عادی با دسترسی معمولی می تواند باعث خروج اطلاعات ارزشمند سازمانی، ورود و انتشار کدمخرب و… گردد.

فرآیند

فرآیندها ارتباط دهنده اصلی فناوری و افراد است. تعریف رویه ها و فرآیندهای مناسب و شفاف که باعث حفظ امنیت اطلاعات شود بسیار ضروری است. برخی از فرآیند ها شامل موارد زیر است:

- فرآیند پاسخگویی به رخداداهای امنیتی

- فرآیند حاکمیتی که برای کنترل و مانیتورینگ اطلاعات حساس که به تصمیم گیری های سازمانی کمک می کند

- فرآیند رسیدگی و ممیزی به اقدامات امنیتی

- تعریف و مستندسازی سیاست های امنیتی متناسب با رفتار و عملکرد افراد در فعالیت های روزمره و استفاده از سامانه های اطلاعاتی

- تعریف و ارزیابی ریسک های امنیتی متناسب با دارایی ها

- توسعه برنامه های آموزشی و جلسات آگاهسازی برای رویه ها و فرآیندهای جدید

- فرآیند بهره برداری از تجهیزات و سامانه ها و تنظیمات آنها

توجه به فرآیندها و تعریف درست آنها و نظارت بر موفقیت آنها یک اصل ضروری است که باید با توجه به محیط و فرهنگ سازمانی این رویه ها تدوین و اجرا شود.

فناوری

فناوری ها که شامل محصولات و خدمات و سامانه های نرم افزاری است به منظور بهبود عملکرد، افزایش کارایی و سازگاریی فرآیندها و مبتنی بر نیاز سازمان برای مقابله با تهدیدات به خدمت گرفته می شود. این فناوری ها که در جنبه های مختلف ممانعتی، پیشگیرانه، پیش بینی کننده، مسدود کننده، کشف کننده، نظارتی و پاسخگو توسعه داده شده اند براساس طراحی و معماری امنیتی خاص یک سازمان مورد بهره برداری قرار می گیرند. از جمله فناوری های رایج در که در بازار امنیت اطلاعات مطرح است می توان به موارد زیر اشاره کرد:

استفاده از این فناوری ها به صورت لایه ای و ترکیبی و با تنظیمات و پیکربندی مناسب قابلیت و توانمندی امنیتی را ارتقا می بخشد.

مثال

یک مثال خوب که نشان دهنده نقش موثر سه اصل افراد-فرآیند-تکنولوژی است، سامانه ضدبدافزار است.

1- فناوری ضد بدافزار

پس از استقرار و نصب نرم افزار، مساله مهم دیگر تنظیم درست آن است که بتواند مسئولیت شناسایی، حذف و مقابله با گسترش کدهای مخرب را به درستی اجرا نماید. ضدبدافزار باید به طور متناوب به روز شود تا آخرین امضاها را برای شناسایی کدهای مخرب داشته باشد. نکته آخر اینکه فناوری ضدبدافزار به خودی خود یک نوش دارو نیست بلکه برای مقابله با سایر تهدیدات، کنترل های امنیتی فنی دیگری نیز باید مورد استفاده قرار گیرد. برای تامین امنیت پایدار و پویا ترکیبی از تجهیزات و فناوری ها به صورت یکپارچه، لایه ای و منطبق با تهدیدات باید لحاظ گردد.

2- فرآیند ضد بدافزار

یک سیاست باید درخصوص نحوه بکارگیری و نگهداری نرم افزار ضدبدافزار تعریف گردد به طوریکه رویه مناسبی برای استقرار و نصب، اجرا و نگهداری آن متناسب با نیاز سازمان، محیط اجرا، گستردگی شبکه آن در نظر گرفته شود. یک شکست در فرآیندهای کسب و کار ممکن است ناشی از توجه نکردن به وجود یک کدمخرب و شناسایی و مقابله با آن صورت گیرد. یک کدمخرب می تواند باعث حذف یا تخریب فایل ها و اطلاعات حساس یک سازمان گردد و هزینه های بالایی را به سازمان تحمیل کند.

3- کارکنان ضد بدافزار(افراد)

کارکنان آموزش دیده باید به مسئولیت مدیریت فناوری ضدبدافزار تخصیص یافته و پاسخگوی عملیات صحیح در مدیریت و بهره برداری از آن باشند. اگر کارکنان به نحوه شایسته و کافی آموزش ندیده باشند ممکن است منجر به خطا در تنظیمات امنیتی شود. همچنین اگر نیروی انسانی متخصص به تعداد کافی وجود نداشته باشد، منجر به نگهداری و پشتیبانی ناقص و ضعیف سامانه می شود. حتی اگر پاسخگویی به رخدادها و نحوه مقابله با انتشار ویروس ها به طور شفاف تبیین نشده باشد، باعث هدر رفتن سرمایه گذاری بر روی این فناوری و کم تاثیر بودن استفاده از آن شود.

این مثال نحوه به هم پیوستگی سه ضلع مثلث افراد-فرآیند-فناوری را نشان می دهد. اگر در هر یک از این مولفه ها غفلت و کوتاهی شود باعث کاهش کارایی و یا شکست برنامه و طرح های امنیتی سازمان می گردد.

نتیجه

در حقیقت نقش مولفه های افراد، فرآیند و فناوری همانند پایه های یک میز است. اگر به هر یک از پایه ها کم توجهی شده و منابع مورد نیاز آن تامین نشود، منجر به شکست آن پایه میز و برهم خوردن تعادل آن می شود.

نتیجه توجه و سرمایه گذاری مناسب به این مولفه ها، افزایش امنیت، موفقیت در حفظ اطلاعات، اشتراک گذاری اثربخش اطلاعات و در نهایت تداوم و رشد کسب و کار است.

برای مطالعه مقاله بیشتر میتوانید با شرکت سدیدآفرین در ارتباط باشید.

مراجع

- JANES, P. (2012). People, Process, and Technologies Impact on Information Data Loss. SANS Institute.

- VERIZON. (2014). DATA BREACH INVESTIGATIONS REPORT. VERIZON.