باج افزار پیشرفته و خطرناک CTB-Locker

محققین شرکت Trend Micro باج افزار ارتقا یافته CTB-Locker را که از طریق ارسال ایمیل های جعلی Facebook و Chrome و حمله فیشینگ روی PayPal اقدام به اخاذی می کند، را شناسایی کرده اند.

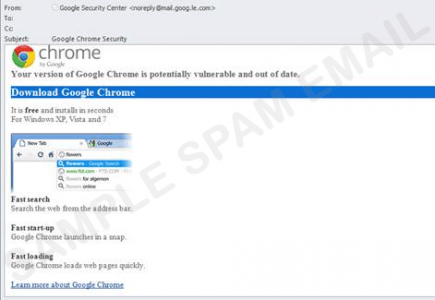

روش حمله به این صورت است که قربانیان بدشانس این باج افزار یک ایمیل جعلی و نادرست Google Chrome را دریافت می کنند که به آنها هشدار می دهد باید مرورگر خود را به دلیل منسوخ شدن، قدیمی بودن و آسیب پذیر بودن مرورگر، به روز رسانی نموده و ارتقا دهند.

هکرها برای این اقدام خود از ایمیل های mail.goog.le.com و noreply@mail.fb.com استفاده کرده اند.

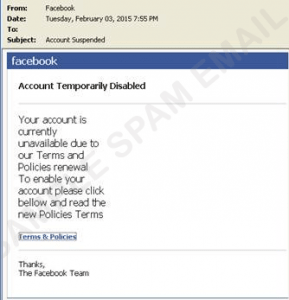

در شکل های زیر ایمیل های جعلی ارسال شده از طرف فیس بوک و گوگل نشان داده شده است.

با کلیک روی لینک مذکور در ایمیل، کاربر به طور مستقیم به سایتی که CTB-Locker در آن است، هدایت می شود. این باج افزار از آیکون Google Chrome برای منحرف کردن افراد استفاده می کرد و قربانیان ساده لوح تصور می کنند که با یک فایل نصبی سروکار دارند.

همچنین در خصوص لینک موجود در فیس بوک نیز روش کار به همین صورت است و با کلیک بر روی لینک، بدافزار روی رایانه قربانی دانلود می شود. برای اینکه باج افزار از پوشش کافی برخوردار باشد، از آیکون PDF. برای گمراه کردن قربانیان خود استفاده می کرد. هر دو لینک به سایت های خطرناکی اشاره دارند که فایل های باج افزار روی آن قرار گرفته اند و هر دو به یک آدرس IP ختم می شوند.

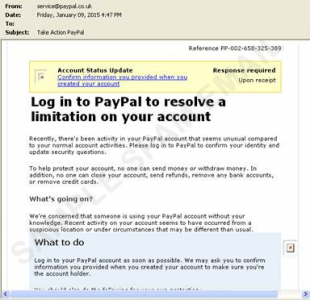

با بررسی عمیقتر این سایت ها مشخص شد که برخی از URL های موجود در ایمیل متناظر با یک اسپم فیشینگ هستند که برای تطمیع از PayPal استفاده می کند. ایمیل جعلی PayPal در ادامه نمایش داده شده است.

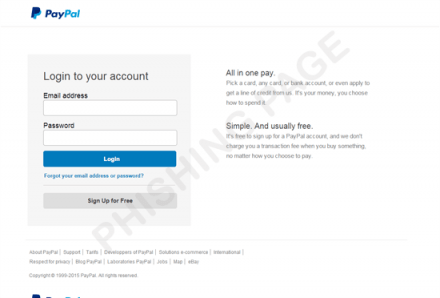

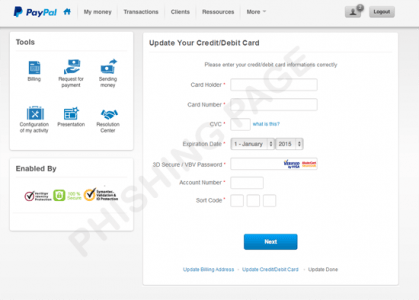

این ایمیل اسپم با موضوع “Take Action PayPal” و از آدرس service@paypal.co.uk ارسال می شود و دریافت کننده آن را وادار می کند که با کلیک بر روی لینک به حساب PayPal خود وارد شود. به محض کلیک بر روی لینک، کاربر به سایت فیشینگ هدایت می شود. این سایت علاوه بر دریافت نام کاربری و کلمه عبور، اطلاعات حساس دیگر PayPal مانند جزئیات حساب، کارت اعتباری کاربر را با مهارت کسب می کند. شکل های زیر دو صفحه جعلی PayPal را نشان می دهد.

پس از کامل کردن فرم های بالا، سایت سپس کاربر را به صفحه ورود PayPal هدایت می کند. برای اینکه کاربر شکی نسبت به سایت جعلی قبلی نداشته باشد، از یک پیغام عذرخواهی استفاده می کند که باید به دلیل نیاز به تغییرات، مجددا وارد حساب کاربری گردد.

این سایت فیشینگ نیز بر روی همان میزبان قبلی خطرناک قرار گرفته است.

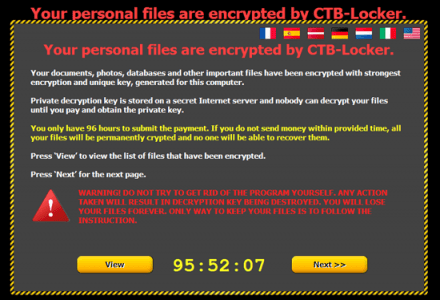

باج افزارCTB-Locker در نسخه ارتقا یافته خود، از زبان های مختلف مانند انگلیسی، ایتالیایی، آلمانی، فرانسوی و… پشتیبانی می کند. در تصویر زیر نمای این بدافزار نشان داده شده است.

این بدافزار پیشرفته از آدرس های شبکه Tor برای ارتباط با سیستم های آلوده دیگر استفاده می کند. این بدافزار تا مورخه 12 فوریه 2015 کشورهای زیادی را تحت تاثیر خود قرار داده است.

جدول زیر ده کشوری که بیشترین آلودگی را از خانواده بدافزار CRYPCTB دارد، نشان می دهد.

در گزارش اخیری که از سوی شرکت PayPal منتشر شده، بیان شده است که امنیت اطلاعات کاربران برای آنها بسیار مهم بوده و تیم حرفه ای به صورت شبانه روزی تلاش می کنند تا کاربران را از حملات فیشینگ حفظ نمایند.

بر این اساس ماهانه 15 میلیون ایمیل جعلی و کلاهبرداری که به ایمیل مشتریان ارسال می شود را با استفاده از تکنولوژی ها و الگوریتم های پیچیده کشف می نمایند.

برای اطلاعات بیشتر میتوانید با شرکت سدید آفرین در ارتباط باشید.

مراجع

- Greenberg, A. (2015, Feb 13). Ransomware delivered via fake Chrome and Facebook emails, tied to PayPal phishing. Retrieved 2015, from http://www.scmagazine.com/ransomware-delivered-via-fake-chrome-and-facebook-emails-tied-to-paypal-phishing/article/398230/

- Marcos, M. (2015, Feb 12). CTB-Locker Ransomware Spoofs Chrome and Facebook Emails as Lures, Linked to Phishing. Retrieved 2015, from http://blog.trendmicro.com/trendlabs-security-intelligence/ctb-locker-ransomware-spoofs-chrome-and-facebook-emails-as-lures-linked-to-phishing/